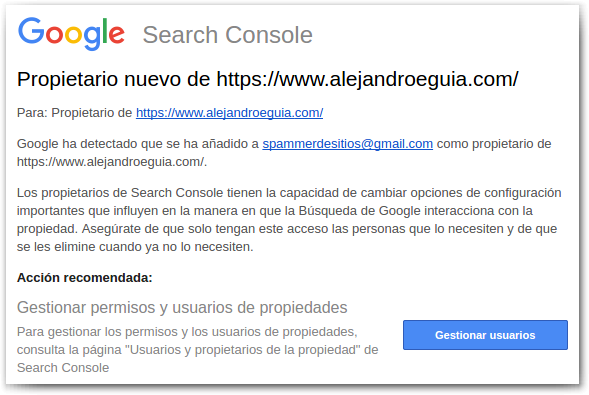

En el Foro para Webmasters de Google donde soy colaborador suelen llegar personas con sus sitios infectados buscando alguna solución, los síntomas que detectan son muy variados pero muchas veces comentan que alguien no autorizado se ha verificado como propietario de sus sitios en la Search Console (ex Herramientas para Webmasters).

Para que alguien desde afuera logre verificarse tiene que tener cierto control sobre la web para poder subir un archivo HTML al servidor o agregar una metaetiqueta de verificación. Hay otros métodos para verificar los sitios, pero estos dos suelen ser los más utilizados.

En un sitio vulnerable lograr subir archivos de forma arbitraria es posible, así que no sería extraño que suban el archivo HTML de Google, pero muchas veces me he preguntado ¿por qué los spammers se verifican como propietarios cuando infectan un sitio?