En 2011 el comediante Louis C.K. ofrecía por internet la descarga completa de su show por tan sólo 5 dólares y en pocos días logró acumular más de 1 millón en PayPal. En su web oficial pueden ver la captura de la cuenta, sorprendente!

Recuerdo que en ese entonces pensé que si tuviera tanto dinero en mi PayPal tendría una notebook bajo llave exclusiva para acceder a la cuenta y evitar así cualquier problema de seguridad. Como si se tratara de un equipo de la NASA o algo por el estilo.

De hecho muchos especialistas en seguridad recomiendan utilizar live-cds para acceder a las cuentas bancarias, pues son una forma rápida y segura de evadir cualquier malware que pueda estar alojado en el sistema, esperando que entremos a nuestro home banking.

Cuando en un portátil se maneja información sensible resulta obvio que hay que tomar precauciones extras para protegerla, pero a veces lo mas obvio se nos puede pasar por alto como le ha sucedido a Jens Kyllönen, un jugador de poker profesional.

En un evento realizado en Barcelona el portátil de Jens terminó infectado con un troyano de acceso remoto, este tipo de programas también conocidos como RAT (Remote Access Tool) permiten tener un control total sobre el sistema. Generalmente son utilizados para espiar ya que con unos simples clics permiten tomar capturas con la webcam, ver el escritorio, grabar todo lo que se escribe, acceder a los documentos, etc… todo sin que la víctima se entere.

Lo interesante de este ataque fue la forma en que su sistema terminó infectado, no se trató de una vulnerabilidad aprovechada por un atacante remoto, no sniffearon la WiFi ni se descargó un programa crackeado que venía con regalos ocultos. Fue un acceso físico al equipo.

Al parecer alguien tomó su notebook de la habitación del hotel e instaló el troyano. Todo comenzó cuando intentó entrar a su cuarto y la tarjeta magnética de la puerta no funcionaba, bajó a la recepción para pedir otra y al volver no encontró la máquina en ningún lugar.

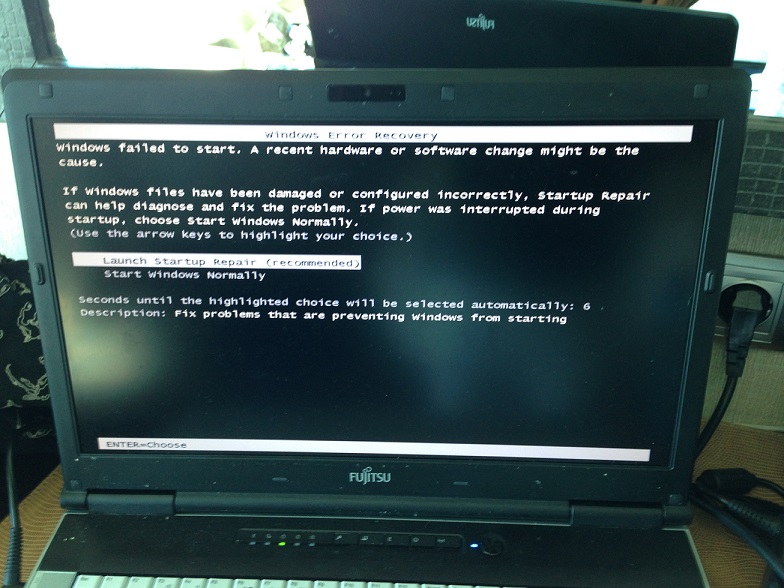

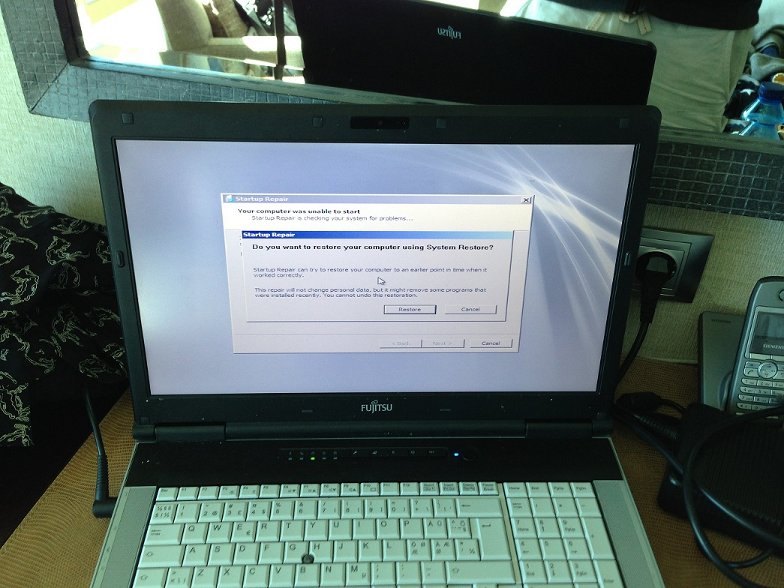

Se fue de la habitación para averiguar qué había sucedido, era posible que alguno de sus amigos la estuviera utilizando y al volver el equipo se encontraba sobre la mesa donde lo había dejado. Al principio dudó de sí mismo, pero al encenderlo se encontró con las siguientes pantallas:

Cuando aparecen es porque algo ha ocurrido, no quiere decir que el equipo esté infectado pues pueden generarse por algún error de Windows, pero ante esta situación era algo extraño. Además, él tenía configurada una contraseña de usuario y luego de este incidente Windows no la solicitó para iniciar. Estaba claro que alguien había roto o reseteado la contraseña para acceder al sistema.

Las fotografías las he tomado de este foro donde él mismo cuenta la historia, es un poco larga e increíble. Pues más tarde le volvió a suceder lo mismo, aunque esta vez la notebook apareció en la recepción, al parecer alguien del hotel la había encontrado extrañamente en uno de los pasillos.

El troyano en su máquina:

Ante la duda de una infección Jens llevó su notebook a las oficinas de F-Secure para que realizaran un análisis forense y lo que encontraron fue un troyano escrito en Java que tenía la capacidad de tomar capturas de pantalla. Esto le permitiría a un atacante, por ejemplo, ver las cartas del jugador en una partida online:

Tras realizar el análisis, también detectaron el mismo troyano en el equipo de su compañero de cuarto, otro jugador profesional que participaba en el torneo.

Protección para estos casos:

Ante un acceso físico no hay muchas defensas si el atacante sabe muy bien lo que está haciendo, pero hay algunas cosas que podemos hacer para al menos complicarles la tarea.

Lo básico es configurar una contraseña para todos los usuarios y no descuidarla, la mayoría de nosotros no manejamos información tan tentadora como para que nos hagan un ataque sofisticado, pero si eres alguien conocido y manejas temas importantes desde tu notebook siempre es bueno estar preparados.

En caso de dejarla en la habitación se podría esconder en el lugar menos pensado, al menos sería mejor que dejarla sobre la mesa. O en la caja fuerte, aunque suelen ser pequeñas y vienen con llave maestra, así que no me confiaría al 100%.

Un candado para la notebook podría servir, pero lo mismo, se pueden abrir y salvo que la tapa quede bloqueada, en la misma habitación el atacante podría sacar un pendrive, prender la máquina y hacer de las suyas.

Cifrar el disco duro por completo es una buena opción, sobre todo si el equipo es robado. Aunque también existen ataques con bootloaders que modifican el arranque e instalan malware, así que un atacante experimentado aún podría superar esta dificultad.

Tener cuidado con los pendrives que conectamos es otra buena recomendación, suelen ser muy utilizados para propagar gusanos y es un ataque que podrían realizar aún estando nosotros presentes con algo de ingeniería social.

Para los viajes se podría utilizar también una «notebook descartable» que no tenga información importante en el disco duro, de hecho directamente se podría quitar el disco duro y manejarse con un pendrive cifrado y booteable o información guardada en la nube. Al menos si la máquina es robada no se perdería información y sin disco infectar el hardware ya es algo bastante heavy.

¿Qué otras medidas de seguridad se te ocurren para casos como el de este jugador?

Y todo esto sin mencionar a los dispositivos móviles que también se pueden infectar con troyanos de acceso remoto y hasta puede que sea más sencillo.

Madre mía, si esque no se puede estar seguro en ningún lado, como te vas a pensar que alguien va a entrar en tu habitación! bueno dentro de lo malo el jugador puede sentirse orgullo de que un rival le ha considerado un buen jugador, para querer averiguar sus jugadas.

Si quieren conocer algunos detalles más sobre el caso, recién veo que Jens ha publicado una actualización en el foro comentando más detalles como los intercambios de e-mails que ha tenido con las autoridades, nombre del hotel, etc.

El hilo aquí: http://goo.gl/xNUlNa