Desde que vi en un video como dos investigadores de seguridad cargaban un minijuego en una terminal POS (point of sale) al insertarle una tarjeta, cada vez que veo uno de estos aparatitos me pregunto si mi tarjeta no estará siendo clonada como puede ocurrir en los cajeros automáticos.

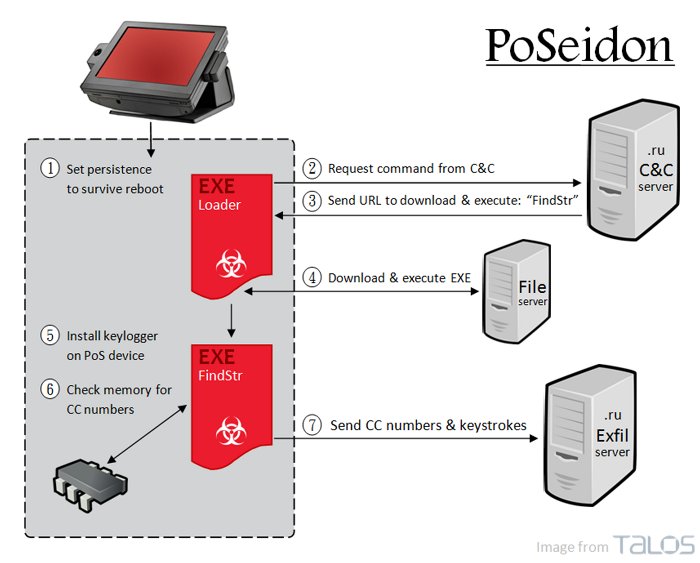

Hace poco el equipo de seguridad de Cisco dio a conocer algunos detalles de un nuevo malware que busca robar información de las terminales de pago. Le llamaron POSeidon:

Si bien el ejemplar que se encontraron era nuevo, esta clase de ataques contra las terminales de pago se comenzaron a detectar en el año 2008 como se puede ver en este aviso de seguridad de VISA y desde entonces han ido aumentando de forma notable.

La mayoría funcionan de la misma forma, son RAM scrapers, una clase de troyanos que escanean la memoria RAM del equipo infectado para obtener la información de las tarjetas mientras se procesan los pagos. Luego los datos son enviados a los atacantes que se pueden encontrar en cualquier parte del mundo. Son troyanos muy específicos y avanzados pero al alcance de cualquier ciberdelincuente que los pueda comprar por unos pocos cientos de dólares.

La mayoría de las terminales de pago como las que vemos en los supermercados corren sobre Windows y muchas veces sobre versiones desactualizadas o que ya no reciben parches de seguridad como XP, por lo cual son vulnerables a diversos tipos de ataques. Generalmente los delincuentes no tienen acceso físico a estas máquinas, pero pueden llegar a ellas comprometiendo la red en la cual se encuentran o algún servidor central que las controle como ocurrió el pasado año con la cadena de tiendas Target que terminó con todas sus terminales comprometidas con una variante de BlackPOS.

Otros POS malwares muy conocidos son Soraya, Alina y JackPOS. Este último se puede ver en acción en el siguiente video grabado por el investigador del blog XyliBox, lo que hace es poner en funcionamiento el malware en un equipo local y al pasar la tarjeta por un lector muestra como JackPOS captura los datos:

Como usuarios finales no hay mucho por hacer para evitar estos ataques, sólo estar pendientes de los estados de cuenta para controlar los movimientos y en lo posible utilizar tarjetas de débito o prepagas para tener un tope de dinero que se puedan robar en caso de ser una víctima.

También es conveniente evitar los PIN clásicos como 1234 y si es posible configurar alertas de correo para cada compra que se realiza.

Para los administradores o informáticos puede resultar de utilidad este artículo de us-cert.gov donde se comentan varios consejos de seguridad para los sistemas POS.