Ya terminó la ekoparty 2012 y como en las ediciones anteriores todo ha salido fenomenal, más de mil personas pasaron por el evento durante los 3 días, impresionante!

El primer día me lo perdí por no poder cruzar el Río de la Plata a tiempo, el mal clima no le permitía a los barcos salir del puerto y estuve varado unas 12 horas, pero eso sí, me saqué las ganas de ver al buque en vivo mientras el 3G funcionaba. Ese día César Cerrudo (@cesarcer) inició el evento con una charla y se realizaron varios talleres intensivos, por suerte algunos se repitieron los días siguientes.

Los días 2 y 3 estuvieron repletos de charlas de gran nivel, las siguientes son algunas fotografías y videos que tomé.

VGA Persistent Rootkit:

Nicolás Economou y Diego Juarez de CORE Security mostraron cómo modificar el firmware de la placa de video para ejecutar código desde ella. Un atacante podría realizar algo similar para comprometer un sistema de forma prácticamente invisible dado que la placa de video es uno de los primeros componentes que se inician, mucho antes que el sistema operativo en el disco duro.

En los siguientes videos se pueden ver 2 demos que realizaron durante la conferencia luego de explicar todos los detalles técnicos del proceso. A modo de ejemplo ejecutaron código desde la placa para mostrar unas animaciones y capturaron la contraseña que se puede configurar en la BIOS.

Demo 1:

Demo 2:

En una tercera demo que no grabé, inyectaron código en el explorer.exe de Windows para que al cargar el sistema la máquina se comunicara con un servidor web, de esta forma se podría descargar cualquier cosa desde internet.

Aunque estos ataques no son comunes, hay que evitar los programas de flasheo y firmwares de fuentes desconocidas :)

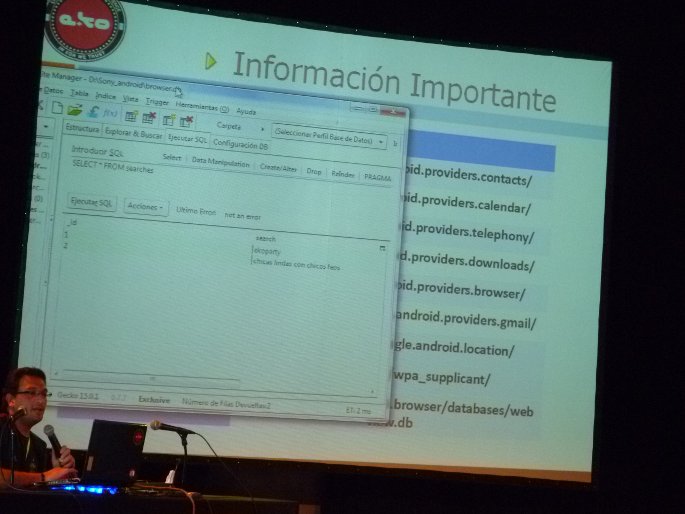

Forense en dispositivos Android:

Este fue un taller muy bueno dado por Julián Zárate (@JulianZarate), analista de seguridad en Telecom.

En este caso no grabé ningún video pero se encuentra publicada la presentación de la charla donde pueden encontrar información muy interesante, por ejemplo, la ubicación donde Android guarda todos los datos como los mensajes de texto, contraseñas, etc.

En la parte final del taller se habló sobre el malware en Android y le preguntaron si los antivirus servían para algo… su respuesta fue que sí, sirven pero deben ser ayudados con buenas prácticas como la descarga de aplicaciones de fuentes confiables como Google Play… no acudir a los markets secundarios.

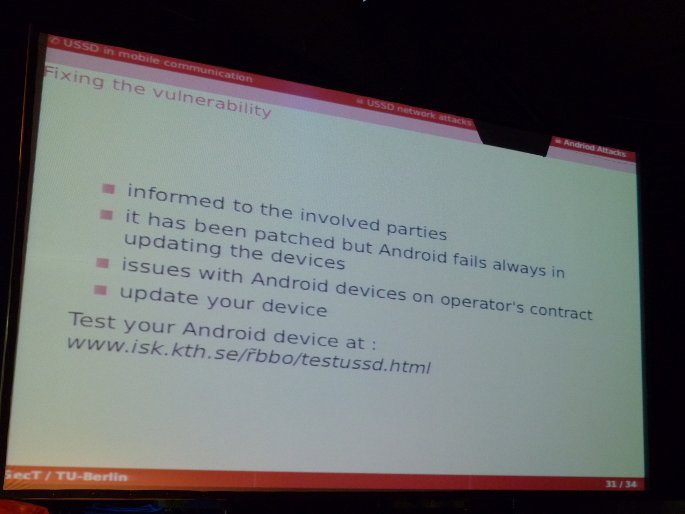

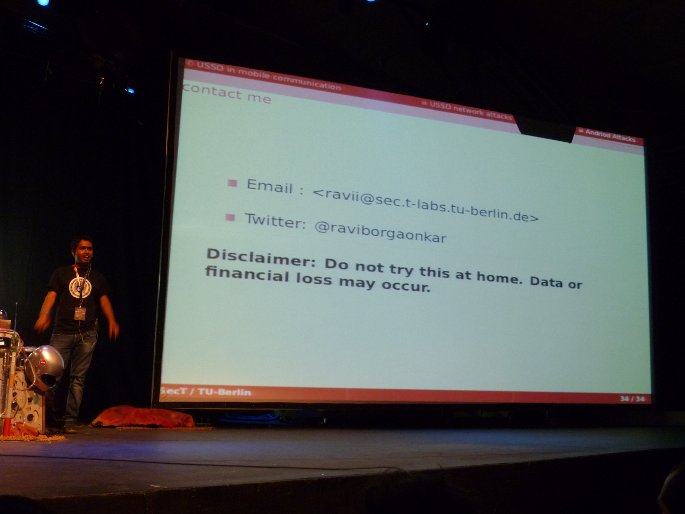

Dirty use of USSD Codes in Cellular Network:

Esta fue una de las charlas más esperadas porque básicamente se iba a mostrar cómo dejar inservible a cualquier móvil con Android. Fue presentada por el investigador Ravi Borgaonkar (@raviborgaonkar).

En el siguiente video se puede ver la demo en vivo, en cuestión de segundos bloquea la tarjeta SIM y resetea un Samsung Galaxy 3 por el simple hecho de acceder a un enlace. También intentó hacerlo por medio de un SMS pero el mensaje no se enviaba por algún problema entre las operadoras.

Por razones obvias el exploit para realizar el ataque no se compartió.

También mencionó una URL donde pueden verificar si el Android es vulnerable (si se animan a entrar :P):

Actualización: Ravi también compartió la URL por Twitter… si al entrar ves el IMEI entonces debes actualizar tu dispositivo.

Actualización: más detalles en el foro «Tu móvil Samsung se podría resetear sólo al visitar un link«.

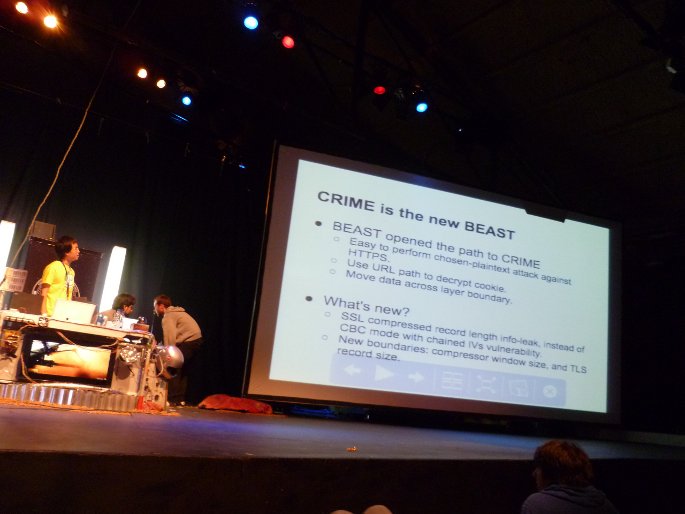

The CRIME Attack:

Al igual que el año pasado, la última charla de la ekoparty fue la de Juliano Rizzo (@julianor) y Thai Duong en la cual revelaron su CRIME Attack.

En el siguiente video Thai explica la demo en video, lo que se muestra en la pantalla gigante es algo parecido a lo que se puede ver en esta otra demo que circuló los días previos. Básicamente muestran cómo pueden robar las cookies de un sitio bajo HTTPS:

En la demo en vivo tuvieron algunos inconvenientes pero quedó claro que podían descifrar las cookies.

Actualización: en Twitter Juliano compartió las diapos de la charla, las puedes ver aquí.

Para que el ataque se pueda realizar es necesario estar en la misma red de la víctima, situación que puede darse por ejemplo en un cibercafé, hotel, bar o en tu propia casa si acceden a la wifi… además es necesario que en el navegador de la víctima se cargue código javascript o html.

Algo bueno es que gracias a esta investigación actualmente las últimas versiones de los principales navegadores ya no son vulnerables al ataque.

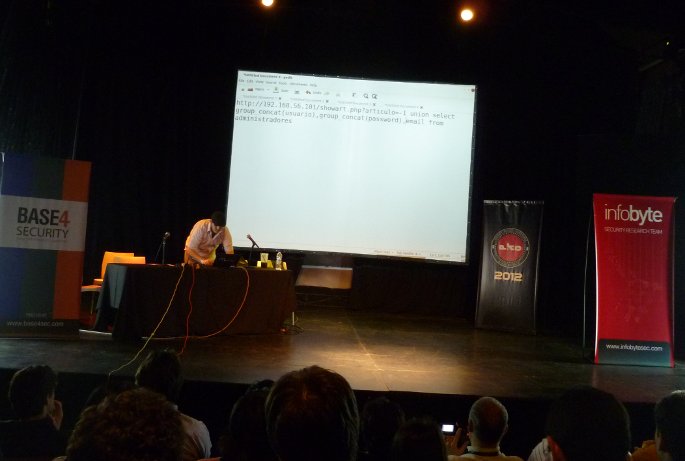

SQL injetcion from zero to pwn:

Este fue un taller dado por Matias Katz (@MatiasKatz) de MKIT Argentina en el cual enseñó a realizar ataques de inyección SQL y por ende a protegerse de ellos. Además, en una conferencia turbo junto a Maximiliano Soler (@maxisoler) presentaron la herramienta HTExploit la cual permite burlar la protección por contraseña que se puede realizar con .htaccess. Próximamente escribiré un post sobre esto.

Para quienes estuvieron en el taller de Matias, estas son las notas sueltas del workshop.

Welcome to your secure /home, $user:

Esta fue una de las charlas más divertidas y curiosas, el gran Lorenzo Martinez (@lawwait) de Security by Default presentó a su casa completamente robotizada. No tengo video de esta charla pero en la RootedCon 2012 también la presentó y aunque fue una charla diferente la pueden ver aquí y algunos detalles extras publicados aquí. Se las recomiendo a todos los que quieran montarse un sistema de vigilancia casero :)

Por ahora este es el material que tengo para compartir y lo que recuerdo en estos momentos al escribir el post, por supuesto hubieron muchas otras charlas interesantes sobre diversos temas, la verdad es que la calidad de todas fue altísima.

Incluso casi se hackea un satélite, bueno al menos es lo que todos queríamos ver :P, en realidad se modificó el firmware de un teléfono satelital para interceptar su comunicación con el satélite, de esta forma en teoría se podrían enviar mensajes modificados hacia el satélite para ver qué «responde». Por supuesto, el objetivo de la investigación no era ese, sino mas bien analizar el nivel de seguridad de estos dispositivos que son caros y utilizados por targets que pueden resultar muy atractivos para un atacante que quiera robar información sensible.

Por otro lado les comento que en el CTF realizado durante el evento el equipo ganador se llevó un premio de 10.000 pesos argentinos unos 2.130 dólares. Es la primera vez que un CTF organizado en latam tiene un premio tan grande. El segundo lugar se llevó $3.500.

Además ESET, uno de los sponsors, organizó un desafío muy bueno con varios niveles… el ganador fue @Dkavalanche y se llevó como premio una Xbox que al parecer –según dicen– sortearía dentro de poco en su blog Dr. Avalanche Labs en el cual realiza muy buenos análisis de malware.

Por último les recomiendo ver esta lista de reproducción en YouTube donde hay más videos de la Ekoparty 2012 y unas mini entrevistas realizadas por CXO Community a Francisco Amato (@famato) y Federico Kirschbaum (@fede_k), dos de los organizadores.

¿Y las fotos? Miren estas excelentes fotos que tomó Matias Golini (@golmatt) durante los 3 días del evento: día 1 | día 2 | día 3.

OMFG, Alejandro, congrats !

Creo q es tu primera aparicion en Endgadget no ????

Salud !!

http://www.engadget.com/2012/09/25/dirty-ussd-code-samsung-hack-wipe/

Jaja si :P

Muy buen trabajo Alejandro!